حاکمیت مناسب، انطباق و ارزیابی ریسک بخش مهمی از موفقیت کلی هر سازمانی است. این دوره به شما میآموزد که چگونه کنترلهای مناسب را اجرا کنید، ریسک را ارزیابی کنید و میزان قرار گرفتن در معرض شرکت خود را محدود کنید.

آنچه خواهید آموخت:

قوانین، حریم خصوصی، انطباق، و اطمینان از دادههای مشتری خود امن است به طور فزایندهای مهم میشود و در عین حال پیچیدهتر میشود. با معرفی مقررات جدید، مسئولیتهای یک شرکت همچنان افزایش مییابد. در این دوره آموزشی، مدیریت، ریسک و انطباق برای +CompTIA Security، شما یاد خواهید گرفت که ریسک شرکت خود را در تمام جنبههای سازمان به درستی ارزیابی کنید. ابتدا، انواع مختلفی از کنترلهایی را که میتوان برای محدود کردن قرار گرفتن در معرض قرار داد را بررسی کرد. در مرحله بعد، چندین روش، فریمورک، و بهترین شیوههای مورد نیاز برای توسعه خط مشی و اطمینان از انطباق را کشف خواهید کرد. در نهایت، یاد خواهید گرفت که چگونه یک تحلیل تاثیر تجاری ایجاد کنید و دادهها را به درستی طبقهبندی کنید، همراه با فناوریهای مورد نیاز برای محافظت از آن داده ها. پس از اتمام این دوره، مهارتها و دانش مدیریت ریسک و انطباق مورد نیاز برای اطمینان از اینکه سازمان شما به درستی بر دادههای کارکنان و مشتریان نظارت میکند، مطابق با مقررات محلی، ایالتی و فدرال است و ریسک را به درستی ارزیابی میکند، خواهید داشت.

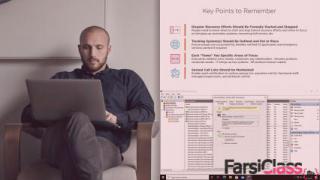

نمونه ویدیوی آموزشی ( زیرنویسها جدا از ویدیو است و میتوانید آنرا نمایش ندهید ) :

[ENGLISH]

01 Course Overview [2mins]

01-01 Course Overview [2mins]

02 Comparing and Contrasting Various Types of Controls [7mins]

02-01 Module Overview [1mins]

02-02 Goals of the Module [1mins]

02-03 Threat Types [1mins]

02-04 Types of Access Control (Managerial, Operational, and Physical) [1mins]

02-05 Deterrent [0mins]

02-06 Preventive [1mins]

02-07 Detective [1mins]

02-08 Corrective Recovery and Compensating [1mins]

02-09 Module Review [0mins]

03 Applicable Regulations, Standards, or Frameworks that Impact a Security Organization [32mins]

03-01 Module Overview [1mins]

03-02 Privacy and Compliance Challenges [5mins]

03-03 GDPR and Key Terminology [2mins]

03-04 GDPR Key Terms and Data Processing Principles [2mins]

03-05 Six Legal Grounds for Processing Personal Data [1mins]

03-06 GDPR Compliance and Penalties [1mins]

03-07 Compliance Frameworks [3mins]

03-08 NIST and the Cyber-security Framework (CSF) [1mins]

03-09 PCI-DSS [1mins]

03-10 Enterprise Security Framework (ESF) [1mins]

03-11 NIST SP 800-53 and ISO 27001 [3mins]

03-12 Cloud Security Alliance (CSA) [1mins]

03-13 SSAE 18, SOC 1, 2, and 3 [3mins]

03-14 Benchmarks and Secure Configuration Guides [2mins]

03-15 Systems Hardening [3mins]

03-16 Vendor and Control Diversity [2mins]

03-17 Module Review [0mins]

04 Implementing Policies within Organizational Security [45mins]

04-01 Module Overview [1mins]

04-02 Importance of Policies in Reducing Risk [0mins]

04-03 Job Rotation [2mins]

04-04 Mandatory Vacations [1mins]

04-05 Separation of Duties [1mins]

04-06 Least Privilege [1mins]

04-07 Clean Desk Policies [1mins]

04-08 Background Checks, NDAs, and Role-based Awareness Training [2mins]

04-09 Use Cases for Monitoring [2mins]

04-10 Things Typically Monitored [2mins]

04-11 Balancing Whats Reasonable [1mins]

04-12 New Tools Are Constantly Developed [1mins]

04-13 Monitoring Social Media [1mins]

04-14 Employee Protections [1mins]

04-15 Onboarding Offboarding [1mins]

04-16 Culture and Creating a Culture of Security [2mins]

04-17 Setting the Stage [1mins]

04-18 Awareness Training [1mins]

04-19 Skills Training [2mins]

04-20 Funding and Executive Buy-in [1mins]

04-21 Continuous Improvement [1mins]

04-22 Wired Brain Coffees Approach to Training [2mins]

04-23 Technology Diversity [1mins]

04-24 Vendor Diversity [1mins]

04-25 Service-level Agreement (SLA) [1mins]

04-26 Memorandum of Understanding (MOU) and Master Services Agreement (MSA) [2mins]

04-27 Business Partner Agreement (BPA) [1mins]

04-28 EOL EOS [2mins]

04-29 Data Retention [1mins]

04-30 User Account [1mins]

04-31 Shared, Generic, Guest, and Service Accounts [2mins]

04-32 Privileged Accounts [1mins]

04-33 Change Management [2mins]

04-34 Asset Management [2mins]

05 Review the Risk Management Process and Concepts [58mins]

05-01 Module Overview [1mins]

05-02 Risk Types [3mins]

05-03 Managing Risk [1mins]

05-04 Risk Management Defined [1mins]

05-05 Risk Management Concepts [3mins]

05-06 Strategic Options [2mins]

05-07 Risk Register, Risk Matrix, and Heat Map [1mins]

05-08 Risk Control Self-assessment (RCSA) [3mins]

05-09 Risk Awareness (Inherent, Residual, Control, and Risk Appetite) [1mins]

05-10 Regulatory Examples [1mins]

05-11 Gramm-Leach-Bliley Act (GLBA) [1mins]

05-12 HIPAA [1mins]

05-13 HITECH Act [2mins]

05-14 Sarbanes-Oxley Act (SOX) [3mins]

05-15 GDPR [1mins]

05-16 Qualitative and Quantitative Analysis [3mins]

05-17 Risk Calculation [1mins]

05-18 Likelihood of Threat [1mins]

05-19 Impact of Threat [1mins]

05-20 Loss Calculation Terms (ALE, SLE, and ARO) [3mins]

05-21 Threat Assessment (Disaster) [2mins]

05-22 Additional Risk Calculation Terms (MTBF, MTTF, and MTTR) [1mins]

05-23 Business Impact Analysis- Key Terminology [5mins]

05-24 Mission Essential Functions [2mins]

05-25 Identification of Critical Systems [2mins]

05-26 Single Point of Failure (SPOF) [2mins]

05-27 Order of Restoration [2mins]

05-28 Phased Approach [1mins]

05-29 Identifying Most Critical Systems First [2mins]

05-30 Risk Assessment [1mins]

05-31 Continuity of Operations [1mins]

05-32 IT Contingency Planning [3mins]

06 Privacy and Sensitive Data Concepts and Considerations [22mins]

06-01 Module Overview [1mins]

06-02 Company Obligations to Protect Security [2mins]

06-03 Potential Damages from Mishandled Data [1mins]

06-04 Incident Notification and Escalation [2mins]

06-05 Notifying Outside Agencies [1mins]

06-06 Data Classification [3mins]

06-07 Privacy-enhancing Technologies, Data Masking, and Tokenization [2mins]

06-08 Anonymization and Pseudo-anonymization [1mins]

06-09 Data Owner [1mins]

06-10 Data Controller and Processor [0mins]

06-11 Data Steward Custodian [1mins]

06-12 Privacy Officer [1mins]

06-13 Information Lifecycle [2mins]

06-14 Privacy Impact Assessment [2mins]

06-15 Terms of Agreement and Privacy Notice [2mins]

[فارسی]

01 بررسی اجمالی دوره [2 دقیقه]

01-01 بررسی اجمالی دوره [2 دقیقه]

02 مقایسه و مقایسه انواع مختلف کنترلها [7 دقیقه]

02-01 نمای کلی ماژول [1 دقیقه]

02-02 اهداف ماژول [1 دقیقه]

02-03 انواع تهدید [1 دقیقه]

02-04 انواع کنترل دسترسی (مدیریتی، عملیاتی و فیزیکی) [1 دقیقه]

02-05 بازدارنده [0 دقیقه]

02-06 پیشگیرانه [1 دقیقه]

02-07 کارآگاه [1 دقیقه]

02-08 اصلاحی بازیابی و جبران کننده [1 دقیقه]

02-09 بررسی ماژول [0 دقیقه]

03 مقررات، استانداردها یا فریمورکهای قابل اجرا که بر یک سازمان امنیتی تأثیر میگذارند [32 دقیقه]

03-01 نمای کلی ماژول [1 دقیقه]

03-02 چالشهای حفظ حریم خصوصی و رعایت [5 دقیقه]

03-03 GDPR و اصطلاحات کلیدی [2 دقیقه]

03-04 شرایط کلیدی GDPR و اصول پردازش داده [2 دقیقه]

03-05 شش دلیل قانونی برای پردازش دادههای شخصی [1 دقیقه]

03-06 مطابقت با GDPR و مجازاتها [1 دقیقه]

03-07 چارچوبهای انطباق [3 دقیقه]

03-08 NIST و فریمورک امنیت سایبری (CSF) [1 دقیقه]

03-09 PCI-DSS [1 دقیقه]

03-10 چارچوب امنیتی سازمانی (ESF) [1 دقیقه]

03-11 NIST SP 800-53 و ISO 27001 [3 دقیقه]

03-12 اتحاد امنیت ابری (CSA) [1 دقیقه]

03-13 SSAE 18، SOC 1، 2، و 3 [3 دقیقه]

03-14 معیارها و راهنمای پیکربندی ایمن [2 دقیقه]

03-15 سخت شدن سیستم [3 دقیقه]

03-16 تنوع فروشنده و کنترل [2 دقیقه]

03-17 بررسی ماژول [0 دقیقه]

04 اجرای سیاستها در امنیت سازمانی [45 دقیقه]

04-01 نمای کلی ماژول [1 دقیقه]

04-02 اهمیت سیاستها در کاهش ریسک [0 دقیقه]

04-03 چرخش کار [2 دقیقه]

04-04 تعطیلات اجباری [1 دقیقه]

04-05 تفکیک وظایف [1 دقیقه]

04-06 کمترین امتیاز [1 دقیقه]

04-07 خطمشیهای میز تمیز [1 دقیقه]

04-08 بررسی پیشینه، NDA، و آموزش آگاهی مبتنی بر نقش [2 دقیقه]

04-09 موارد استفاده برای نظارت [2 دقیقه]

04-10 مواردی که معمولاً نظارت میشوند [2 دقیقه]

04-11 متعادل کردن آنچه معقول است [1 دقیقه]

04-12 ابزارهای جدید به طور مداوم در حال توسعه هستند [1 دقیقه]

04-13 نظارت بر رسانههای اجتماعی [1 دقیقه]

04-14 حفاظت از کارکنان [1 دقیقه]

04-15 ورود به هواپیما خارج از کشتی [1 دقیقه]

04-16 فرهنگ و ایجاد فرهنگ امنیت [2 دقیقه]

04-17 تنظیم صحنه [1 دقیقه]

04-18 آموزش آگاهی [1 دقیقه]

04-19 آموزش مهارتی [2 دقیقه]

04-20 سرمایه گذاری و خرید اجرایی [1 دقیقه]

04-21 بهبود مستمر [1 دقیقه]

04-22 رویکرد Wired Brain Coffee به آموزش [2 دقیقه]

04-23 تنوع فناوری [1 دقیقه]

04-24 تنوع فروشنده [1 دقیقه]

04-25 قرارداد سطح سرویس (SLA) [1 دقیقه]

04-26 یادداشت تفاهم (MOU) و قرارداد خدمات اصلی (MSA) [2 دقیقه]

04-27 قرارداد شریک تجاری (BPA) [1 دقیقه]

04-28 EOL EOS [2 دقیقه]

04-29 حفظ داده [1 دقیقه]

04-30 حساب کاربری [1 دقیقه]

04-31 حسابهای مشترک، عمومی، مهمان و خدمات [2 دقیقه]

04-32 حسابهای دارای امتیاز [1 دقیقه]

04-33 مدیریت تغییر [2 دقیقه]

04-34 مدیریت دارایی [2 دقیقه]

05 فرآیند و مفاهیم مدیریت ریسک را مرور کنید [58 دقیقه]

05-01 نمای کلی ماژول [1 دقیقه]

05-02 انواع خطر [3 دقیقه]

05-03 مدیریت ریسک [1 دقیقه]

05-04 مدیریت ریسک تعریف شده [1 دقیقه]

05-05 مفاهیم مدیریت ریسک [3 دقیقه]

05-06 گزینههای استراتژیک [2 دقیقه]

05-07 ثبت ریسک، ماتریس ریسک و نقشه حرارتی [1 دقیقه]

05-08 خود ارزیابی کنترل ریسک (RCSA) [3 دقیقه]

05-09 آگاهی از ریسک (ذاتی، باقیمانده، کنترل و ریسک پذیری) [1 دقیقه]

05-10 مثالهای نظارتی [1 دقیقه]

05-11 قانون Gramm-Leach-Bliley (GLBA) [1 دقیقه]

05-12 HIPAA [1 دقیقه]

05-13 قانون HITECH [2 دقیقه]

05-14 قانون Sarbanes-Oxley (SOX) [3 دقیقه]

05-15 GDPR [1 دقیقه]

05-16 تجزیه و تحلیل کیفی و کمی [3 دقیقه]

05-17 محاسبه ریسک [1 دقیقه]

05-18 احتمال تهدید [1 دقیقه]

05-19 تأثیر تهدید [1 دقیقه]

05-20 شرایط محاسبه ضرر (ALE، SLE، و ARO) [3 دقیقه]

05-21 ارزیابی تهدید (فاجعه) [2 دقیقه]

05-22 شرایط محاسبه ریسک اضافی (MTBF، MTTF، و MTTR) [1 دقیقه]

05-23 تجزیه و تحلیل تأثیر تجاری- اصطلاحات کلیدی [5 دقیقه]

05-24 توابع ضروری ماموریت [2 دقیقه]

05-25 شناسایی سیستمهای بحرانی [2 دقیقه]

05-26 نقطه شکست (SPOF) [2 دقیقه]

05-27 دستور مرمت [2 دقیقه]

05-28 رویکرد مرحلهای [1 دقیقه]

05-29 ابتدا بحرانیترین سیستمها را شناسایی کنید [2 دقیقه]

05-30 ارزیابی ریسک [1 دقیقه]

05-31 تداوم عملیات [1 دقیقه]

05-32 برنامه ریزی احتمالی فناوری اطلاعات [3 دقیقه]

06 مفاهیم و ملاحظات حریم خصوصی و دادههای حساس [22 دقیقه]

06-01 نمای کلی ماژول [1 دقیقه]

06-02 تعهدات شرکت برای محافظت از امنیت [2 دقیقه]

06-03 آسیبهای احتمالی ناشی از دادههای نادرست [1 دقیقه]

06-04 اعلان حادثه و تشدید [2 دقیقه]

06-05 اطلاع رسانی به آژانسهای خارجی [1 دقیقه]

06-06 طبقهبندی دادهها [3 دقیقه]

06-07 فن آوریهای افزایش دهنده حریم خصوصی، پوشش دادهها و توکنسازی [2 دقیقه]

06-08 ناشناسسازی و ناشناسسازی شبه [1 دقیقه]

06-09 مالک داده [1 دقیقه]

06-10 کنترل کننده و پردازشگر داده [0 دقیقه]

06-11 مباشر داده نگهبان [1 دقیقه]

06-12 مسئول حریم خصوصی [1 دقیقه]

06-13 چرخه زندگی اطلاعات [2 دقیقه]

06-14 ارزیابی تأثیر حریم خصوصی [2 دقیقه]

06-15 شرایط توافقنامه و اطلاعیه حریم خصوصی [2 دقیقه]

کریستوفر ریس

Christopher Rees

کریستوفر ریس

کریس یک فناوری اطلاعات حرفه ای، مربی، مدیر و مادام العمر شاگرد است. او متاهل و دارای 3 فرزند زیبا و علاقه مند به هنرهای رزمی، ورزش، گذراندن وقت با خانواده و دوستان و خلاقیت در هر زمان ممکن است. او در طی 10 سال گذشته تعدادی دوره آموزشی برای صدور گواهینامه فناوری اطلاعات ایجاد کرده است و واقعا از کمک به افراد برای پیشرفت شغل خود از طریق آموزش و توسعه شخصی لذت میبرد.

فارسی کلاس (1403-1402)

فارسی کلاس (1403-1402)